J'ai découvert un programme utile appelé KL-Detector qui vous permet de trouver les keyloggers possibles d'un ordinateur. Dans les bibliothèques publiques informatiques / restaurants / écoles, il est facile de trouver des programmes invisibles installés, appelés keyloggers, qui enregistrent tout ce que nous écrivons, en commençant par le mot de passe de connexion pour accéder à la boîte aux lettres du numéro de carte de crédit.

Vous avez téléchargé un « programme suspect » de l'Internet et, en dépit de votre antivirus vous indique qu'il est « propre », se soumettre à des contrôles supplémentaires pour assurer qu'ils ne contiennent pas de logiciels malveillants ou de virus? Cela ne vous vient pas à l'idée d'installer un deuxième antivirus sur votre PC!

Internet a littéralement révolutionné nos vies. Aujourd'hui, nous utilisons le Web pour faire à peu près tout: commander de la nourriture à la maison, prendre des dispositions de voyage, consultez votre compte bancaire, location de vacances, acheter des produits, et la liste pourrait continuer beaucoup plus longtemps.

Faire des escroqueries sur Internet est très simple: il suffit d'enregistrer un site Web avec de fausses données, de créer un magasin en ligne qui vend des produits à des prix abordables et d'attendre que quelqu'un appâte l'appât. Une faible dose de prudence et un minimum de distraction peuvent donc induire en erreur et se laisser prendre par des escroqueries en ligne.

Récemment, un de vos amis a acheté des achats en ligne et a utilisé sa carte de crédit pour acheter les produits qui l'intéressaient. Malheureusement, sa carte de crédit a été clonée et les criminels qui ont réussi à le faire n'ont pas perdu de temps pour retirer l'argent du compte courant. Maintenant, vous craignez que quelque chose de similaire puisse vous arriver aussi.

L'autre soir, vous avez vu un film à la télévision dans laquelle deux agents sur une mission spéciale ont échangé des messages en insérant des secrets, sous la forme de fichiers texte dans des images qui renverrait ensuite par e-mail et que vous souhaitez maintenant comprendre comment pouvez-vous peut-être imiter la chose à communiquer avec vos amis?

L'autre jour, en surfant sur le net avec votre navigateur Web favori, vous avez décidé d'enregistrer votre mot de passe pour accéder au site que vous fréquentez souvent afin qu'ils ne doivent pas entrer manuellement à chaque fois. Dommage sauf que maintenant vous avez oublié votre mot-clé choisi et si je voulais vous connecter au portail à partir d'un ordinateur autre que votre compliquera la situation (et pas seulement) pour des raisons évidentes.

Définition d'un mot de passe pour accéder au Mac est la première étape fondamentale à prendre pour augmenter le niveau de sécurité de la même chose et les données qui y sont stockées. Par défaut, lorsque vous configurez le Mac pour la première fois, l'utilisateur doit créer un mot de passe pour protéger le compte, après quoi l'utilisateur sera invité chaque fois qu'il est connecté et quand il veut déverrouiller l'ordinateur.

Il existe de nombreux sites Internet où vous pouvez publier des annonces liées à la location de maisons de vacances. Ces portails sont devenus très populaires en raison de leur commodité, étant donné que les locataires se connecter avec les propriétaires et offrent des avantages évidents à la fois: les propriétaires des maisons, il est facile de trouver un plus grand nombre de clients, alors que les locataires assurent possibilité de partir en vacances en économisant un peu sur le loyer (qui est généralement inférieur à celui des hôtels).

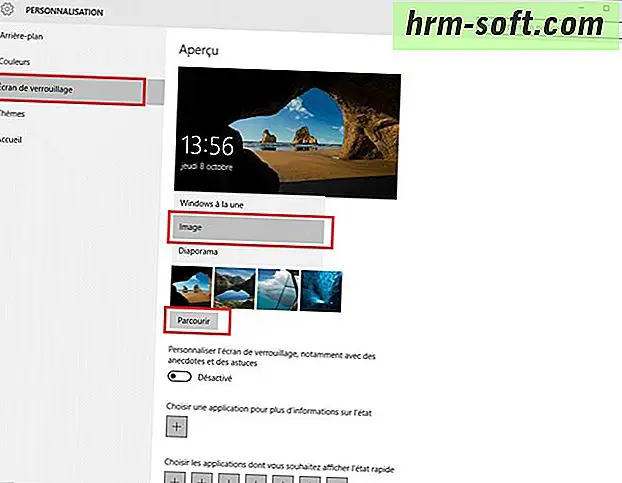

Chaque fois que vous allumez le Mac, vous devez entrer le mot de passe du compte d'utilisateur que vous avez utilisé pour commencer à utiliser l'ordinateur. La chose, vous le savez bien, est la première étape fondamentale pour préserver la sécurité du Mac et de vos données, mais, il faut le reconnaître, vous ne pouvez pas simplement avoir à taper à chaque fois le mot-clé choisi.

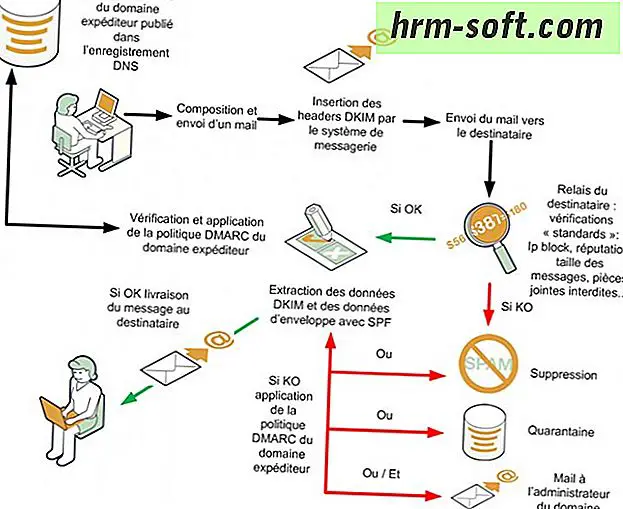

Pendant environ deux semaines, vous recevez des courriels «étranges» de «Poste Italiane», la société qui s'occupe du service postal en Italie. Dans les messages en question, il est dit que votre compte Banco Posta et / ou votre Postepay sont à risque de fermeture et, pour éviter la perte de données, vous devez cliquer sur un lien dans l'e-mail, puis fournir vos coordonnées de votre compte Parce qu'il vous a un peu suspect, avant de cliquer sur le lien qui vous a été envoyé par e-mail, vous avez décidé de prendre une courte recherche en ligne et vérifier la fiabilité de ces messages: si vous avez découvert qu'il était une tentative d'hameçonnage, c'est-à-dire une escroquerie par courriel visant à voler vos identifiants de connexion.

Lorsque nous surfons sur Internet avec le navigateur, plusieurs pistes restent sur le PC. Les cookies, les fichiers temporaires et d'autres données pourraient nous faire comprendre ce que nous avons fait sur le net. À tout cela, il faut ajouter le fait que lors de la navigation en ligne, il arrive souvent qu'il y ait des virus, des sites dangereux et d'autres «diaboliques» qui peuvent compromettre la santé de l'ordinateur ainsi que notre sécurité.

Pas plus que les amis curieux et les membres de la famille qui utilisent votre PC sans autorisation pour passer au crible les dossiers contenant vos données personnelles? Eh bien, qu'attendez-vous pour crypter les dossiers sur Windows? Si vous ne savez pas, il existe des programmes gratuits qui vous permettent de protéger vos données personnelles avec un mot de passe rendant presque impossible d'y accéder.

Probablement trop tous les jours pour envoyer des dizaines d'e-mails à vos collègues, vos amis ou d'autres personnes et peut-être beaucoup de ces messages contiennent des informations confidentielles qui, comme nous l'apprend le record de ces dernières années, pourraient tomber dans les mauvaises mains.

Vous souhaitez avoir un peu d'intimité sur votre PC. Il n'est pas possible que tous les amis, dès que vous entrez dans votre chambre, regardent entre les dossiers de l'ordinateur. Nous devons mettre un frein à cette chose! À cet égard, permettez-moi de vous donner un petit conseil: pour protéger votre vie privée et garder vos documents en sécurité, vous pouvez protéger vos dossiers avec un mot de passe.

Les nouvelles des derniers mois ont malheureusement mis en évidence de nombreux cas d'espionnage informatique, qui ont touché des milliers d'utilisateurs dans le monde entier. Parce que, comme des millions d'autres personnes, utilisez l'ordinateur tous les jours pour travailler, surfer sur Internet et effectuer de nombreuses autres tâches, vous craignez que quelqu'un pourrait se faufiler dans votre ordinateur et de voler vos informations personnelles sans que vous le sachiez.

Confidentialité, vie privée, vie privée: c'est la seule chose que vous demandez fort et vous ne faites que répéter à votre famille et à vos amis. Vous ne pouvez pas tolérer les curieux et le fait que toute personne ayant accès à votre PC peut voir librement vos photos et vidéos. Ce n'est pas que vous ayez quelque chose à cacher, c'est clair, mais le fait est que vous êtes plutôt jaloux de vos tirs.

Contrôler un ordinateur à distance est aussi simple que d'envoyer un e-mail. Nous parions? Mais non, vous avez déjà perdu votre pari! Comment dites-vous? Voudriez-vous vraiment savoir quelles solutions je vous propose? Eh bien, alors vous avez juste à lire ce tutoriel. Tout au long de ce guide, je vais vous suggérer d'utiliser des programmes gratuits qui vous permettront de contrôler un ordinateur à distance d'une manière très simple.

Ne me dites pas que vous avez à nouveau découvert le mot de passe de votre boîte e-mail! Je vous l'ai dit si clairement: trouver que c'était un véritable jeu d'enfant, beaucoup plus que de voler un bonbon à un enfant. Il est inutile pour vous de pleurer sur le lait renversé maintenant. Vous deviez choisir un mot de passe plus sûr.

Il l'a fait à nouveau, n'est-ce pas? Votre petit frère a utilisé à votre insu le programme que vous utilisez habituellement pour surfer sur Internet et a supprimé tous les signets que vous avez stockés. Et à propos de ton ami, quoi de neuf? Oui, je parle de ce que vous avez commencé à jouer avec votre jeu vidéo PC préféré sans vous dire quoi que ce soit vous faisant perdre tous les points recueillis.